社内システム管理者の皆様、日々のヘルプデスク業務やインフラ運用、お疲れ様です。最近、社内で出張や外出が増えてきて、社員から「スマホのバッテリーがすぐ切れる」「外出先で充電できる場所はないか」といった相談を受けることはありませんか?

今回は、そんな外出先での充電に潜む罠、「ジュースジャッキング(Juice Jacking)」についてまとめました。

■ジュースジャッキング」とは?

ジュースジャッキングとは、空港、カフェ、ホテル、駅などに設置されている公共のUSB充電ポートを悪用したサイバー攻撃のことです。英語で「ジュース(Juice)」は「電力・バッテリー」を指すスラングであり、それを「ジャック(乗っ取る・盗む)」することからこの名が付けられました。

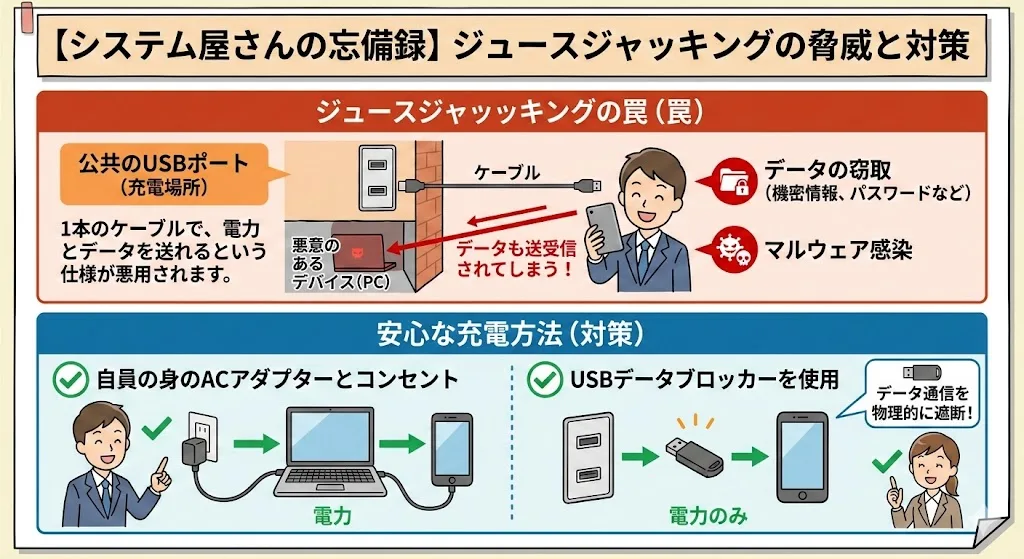

USBケーブルは、スマートフォンの充電(電力供給)だけでなく、PCとのデータ同期(データ転送)にも使われますよね。ジュースジャッキングは、この「1本のケーブルで電力とデータの両方を送れる」というUSBの仕様を悪用しています。

攻撃者は、公共のUSBポートの裏側に小型のPCや悪意のあるデバイスを仕込みます。利用者が「ラッキー、ここで充電しよう」と自分のスマホを繋いでしまうと、充電と同時に裏でデータ通信が行われてしまうのです。

■具体的にどんな被害に遭うの?

主な被害は以下の2パターンです。

- データの窃取(データエクスフィルトレーション)

スマホ内の連絡先、写真、メール、そして最悪の場合は社内システムへのアクセスパスワードや認証トークンなどの機密情報が、裏側でこっそり抜き取られます。 - マルウェアの感染(マルウェアインジェクション)

ランサムウェアやスパイウェアなどのマルウェアをスマホに送り込まれます。これにより、キーストロークが監視されたり、後日社内ネットワークに接続した際に社内システムへ感染が拡大したりする恐れがあります。

■システム管理者としての対策・社内啓発のポイント

情シスとしては、社員が外出先でうっかり罠に引っかからないよう、事前の対策と啓発が重要です。社内向けのアナウンスでは、以下のポイントを伝えるのが効果的です。

- コンセント(ACアダプター)を持参させる

最も確実な対策です。公共のUSBポートに直接ケーブルを挿すのではなく、モバイルバッテリーや自身のACアダプターを使ってコンセントから充電するよう徹底しましょう。コンセント経由であれば、データ通信は物理的に発生しません。 - 「充電専用ケーブル」を使わせる

USBケーブルの中には、データ転送用のピン(配線)が物理的に結線されておらず、電力供給しかできない「充電専用ケーブル」があります。外出時にはこれを使わせるのも手です。 - 「USBデータブロッカー」の導入を検討する

「データブロッカー(別名:USBコンドーム)」と呼ばれる小さなアダプタがあります。これをUSBポートとケーブルの間に挟むことで、データ転送用のピンを物理的に遮断し、電力だけを通すようにしてくれます。

出張が多い営業部材として、情シスから一括購入して配布するのも、セキュリティ投資として非常に有効です。 - スマホ側の警告を見逃さない

スマホを接続した際に「このコンピューターを信頼しますか?」「USBの接続モード:ファイル転送」といったポップアップが出た場合は危険信号です。ただの充電ポートのはずなのに、裏でデータ通信をしようとしている証拠なので、すぐにケーブルを抜くよう社員に指導しましょう。

まとめ

ジュースジャッキングは、手口自体は古くからあるものの、USBポートが街中に溢れている現代だからこそ、ふとした瞬間に被害に遭いやすい攻撃です。

「ただ充電しただけなのに、会社のデータが漏洩した…」なんて悲劇を防ぐためにも、定期的な社内アナウンスや、安全な充電グッズの貸与・配布を進めていきたいですね。